Series de TV como Mr Robot hicieron popular Fsociety. En la serie podemos ver cómo el protagonista usa esta herramienta de “hackers” para lograr sus objetivos. Pero ¿qué son y para qué sirven las herramientas de Fsociety?

FSociety es un conjunto de herramientas que se usan para trabajar sobre la seguridad informática. También es usado por hackers (de los buenos y los malos, estos últimos también llamados ‘crackers’).

Tiene más de 50 herramientas con las que es posible acceder a datos, funciones, y procesos de un equipo local o uno remoto, por ejemplo un servidor online.

En GitHub podemos encontrar uno de os repositorios más populares de Fsociety. En su presentación ponen que estas son las herramientas que usa Mr Robot.

Cómo instalar Fsociety

Para instalar Fsociety en nuestro sistema tenemos que escribir estos comandos en una terminal:

git clone https://github.com/Manisso/fsociety.git

cd fsociety && python fsociety.py

Y para iniciar el programa tenemos que escribir su nombre en la terminal:

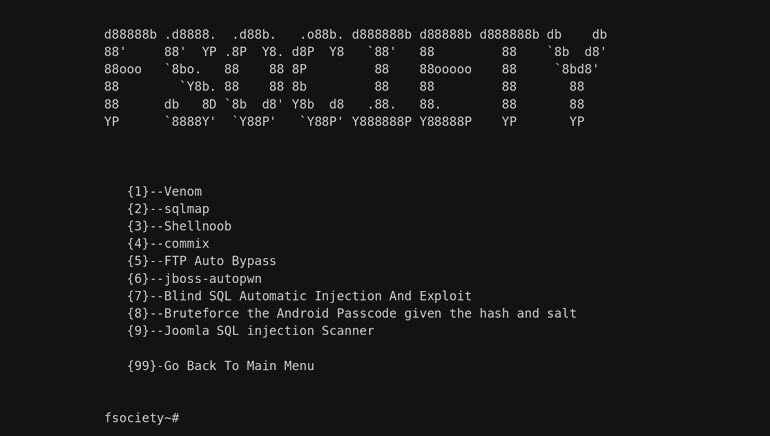

fsociety

Una vez que lo iniciemos puede que nos pida que aceptemos alguna licencia de uso.

Conjunto de herramientas

Hagamos un repaso por algunas de las herramientas que componen el conjunto de Fsociety.

Menu Principal:

- Information Gathering

- Password Attacks

- Wireless Testing

- Exploitation Tools

- Sniffing & Spoofing

- Web Hacking

- Private Web Hacking

- Post Exploitation

- Contributors

- Install & Update

Y el subconjunto de herramientas es:

Information Gathering:

- Nmap

- Setoolkit

- Host To IP

- WPScan

- CMS Scanner

- XSStrike

- Dork – Google Dorks Passive Vulnerability Auditor

- Scan A server’s Users

- Crips

Password Attacks:

- Cupp

- Ncrack

Wireless Testing:

- Reaver

- Pixiewps

- Bluetooth Honeypot

Exploitation Tools:

- ATSCAN

- sqlmap

- Shellnoob

- Commix

- FTP Auto Bypass

- JBoss Autopwn

Sniffing & Spoofing:

- Setoolkit

- SSLtrip

- pyPISHER

- SMTP Mailer

Web Hacking:

- Drupal Hacking

- Inurlbr

- Wordpress & Joomla Scanner

- Gravity Form Scanner

- File Upload Checker

- Wordpress Exploit Scanner

- Wordpress Plugins Scanner

- Shell and Directory Finder

- Joomla! 1.5 – 3.4.5 remote code execution

- Vbulletin 5.X remote code execution

- BruteX – Automatically brute force all services running on a target

- Arachni – Web Application Security Scanner Framework

Private Web Hacking:

- Get all websites

- Get joomla websites

- Get wordpress websites

- Control Panel Finder

- Zip Files Finder

- Upload File Finder

- Get server users

- SQli Scanner

- Ports Scan (range of ports)

- Ports Scan (common ports)

- Get server Info

- Bypass Cloudflare

Post Exploitation:

- Shell Checker

- POET

- Weeman

Muchas de estas herramientas ya están disponibles en distribuciones como Kali Linux o Backbox. Pero si quieres hacer algunas pruebas sin tener que instalar una distro completa, entonces las herramientas de Fsociety es lo que necesitas.

Lo recomendable es que tengamos cuidado desde donde vamos a instalar este conjunto de herramientas. Teniendo en cuenta que es para penetrar en sistemas, puede que alguien mal intencionado use alguna de esas herramientas modificadas para ‘hackear’ nuestro equipo. Cuidado.

Si tienes alguna consulta o duda sobre los pasos para instalar Fsociety, escríbenos en los comentarios para que te podamos ayudar.